Folgende Gadgets würde mich sehr interessieren, aber ich denke da ist schon der Kauf/Besitz in Deutschland mit Problemen behaftet bzw. evtl. macht man sich schon mit dem Kauf bzw. Besitz hierzulande strafbar.

Empfehlung wäre von mir die nachfolgenden zwei Gadgets nicht zu kaufen.

Das wären also zum einen der

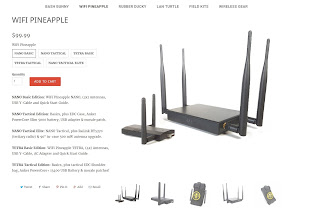

"Wifi Pineapple Nano" je nach Ausführung von 100 USD bis knapp 200 USD:

Damit hat man viele Tricks in petto um das ein oder andere WLAN anzugreifen. Nochmals als Info, schon das Mitlesen unverschlüsselter WLAN-Kommunikation ist strafbar, bzw. verstößt der Pineapple ganz klar gegen §202a-c des StGB!

Aber viel spannender ist natürlich was kann das Teil. Es ist im Prinzip ein WLAN-Router und der Hauptzweck ist Daten abzugreifen. Man macht mit dem Pineapple z.B. einen Hotspot auf der genauso heißt die der eines offiziellen Telekom-Hotspot. Natürlich muss man dem Pineapple noch einen Internetzugang spendieren, sodaß mögliche Opfer die sich auf den Pineapple connectieren normales Internet haben und einfach denken, Sie sind jetzt mit dem Telekom-Hotspot verbunden. Dazu schließt man eben einen UMTS-Stick oder ein Android-Smartphone an den Pineapple. Ein Opfer war schon mal mit einem "Telekom Hotspot" verbunden und verbindet sich automatisch mit dem Pineapple und schon kann man alles mitschneiden.

Zudem kann der Pineapple nach Probe-Requests lauschen, d.h. ein Opfer nähert sich mit einem Device z.B. dem Smartphone und das hat eine Liste bekannter WLAN-Namen. z.B. das eigene WLAN zuhause, d.h. das Smartphone fragt einfach ab ob dieses WLAN das es von zuHause kennt in der Nähe ist. Der Pineapple nimmt den Request aus und antwortet einfach mit dem WLAN-Namen von zuhause und schubs verbindet sich das Smartphone mit dem Pineapple. D.h. so bekommt jeder Client automatisch sein ihm bekanntes WLAN vorgegaugelt. Einfach und raffiniert.

Ebenso verschickt der Pineapple auch Deauthentication-Pakete, d.h. hat man mit seinem Smartphone schon eine Verbindung z.B. zum richtigen Telekom-Hotspot, schickt der Pineapple einfach dem Smartphone und dem richtigen Telekom-Hotspot ein Deauthentication-Paket das einfach sagt, trennt die Verbindung. Das Smartphone oder Gerät des Opfers trennt daraufhin vermutlich die Verbindung. Daraufhin sucht das Smartphone natürlich nach dem nächsten Netz und verbindet sich dann einfach mit dem Pineapple der sich quasi als Zwilling ausgibt - und schon ist man gefangen.

D.h. man kann sich eigentlich nicht mal mehr wenn man irgendwo unterwegs ist mit dem Hotspot seines Mobilfunkproviders verbinden, da man nicht weiß, es könnte ja auch ein Pineapple sein der sich einfach dafür ausgibt. Zudem besitzt der Pineapple natürlich auch einen Reverse-SSH-Zugang, d.h. der Angreifer platziert den Pineapple irgendwo und verbindet sich dann einfach von remote von irgendwo auf der Welt zu dem Pineapple. Wird das Grät entdeckt, ist der Besitzer/Angreifer schon ganz woanders.

Auch interessant aus "Funksicht" ist das

"HackRF One" - ebenfalls von Great Scott Gadgets von denen ich mein Tap-Device habe:

Das ist ein "Software Defined Radios (SDR). D.h. ein Funksender oder Empfänger der nicht auf einen Einsatzzweck beschränkt ist. Damit kann per Software verschiedene Dinge angegriffen werden, z.B. man schickt einer Alarmanlage ein Entschärfungssingal indem man das Signal der Handsender aufzeichnet und anschließend wieder abspielt. Man kann damit auch eine GSM-Funkzelle aufbauen und die Geräte (Telefone) die sich damit verbinden zwingen die Verschlüsselung aufzugeben (das sieht der GSM Standard so vor), und schon sieht man alles im Klartext, die SMS die versandt oder den Sprach-Stream. Das geht nur im GSM-Netz d.h. 2G aber trotzdem gibt es das noch und man hat nicht überalle eine 3G (UMTS) oder 4G (LTE) Verbindung.

Auch hier würde ich sagen, ist das Gerät so in Deutschland sicher nicht besitzbar, da man einfach damit das Funknetz stören kann. Tortzdem aus Funksicht - sehr interessant!

Kommentare

Kommentar veröffentlichen